Jak automatyk może zadbać o cyberbezpieczeństwo w zakładzie produkcyjnym?

Kontakt w sprawie artykułu: Ewelina Szędzioł - 2020-08-27

Z tego artykułu dowiesz się:

- jakie korzyści przynosi gotowe rozwiązanie dla cyberbezpieczeństwa sieci przemysłowej,

- jak szybko inwentaryzować urządzenia w sieci przemysłowej,

- jak monitorować ogólny wynik bezpieczeństwa sieci,

- jakie informacje i funkcjonalności dostarcza platforma CyberX,

- dlaczego warto dbać o ciągły monitoring sieci przemysłowej.

Jako automatyk w zakładzie produkcyjnym na co dzień dbasz o poprawne działanie systemów sterowania, niezawodną komunikację w sieciach przemysłowych, wdrażanie nowych urządzeń w istniejących systemach automatyki. Zastanawiałeś/aś się kiedyś, co Tobie jako automatykowi, może pomóc usprawnić pracę i jednocześnie przyczynić się do zapewnienia jeszcze większego poziomu bezpieczeństwa instalacji i linii produkcyjnej?

Jako automatyk, jesteś odpowiedzialna/y między innymi za budowanie infrastruktury przemysłowej i jej modernizację. Być może pracujesz w dziale utrzymania ruchu i musisz cały czas czuwać nad urządzeniami pracującymi w zakładzie… Urządzenia, które wdrażasz, podłączasz do sieci przemysłowej i mają one bezpośredni wpływ na jej bezpieczeństwo. Z tego powodu Twoja praca również może mieć wpływ na cyberbezpieczeństwo całej fabryki. Coraz więcej urządzeń na produkcji jest połączonych nie tylko ze sobą, ale również z Internetem. Może to być źródłem wielu zagrożeń dla zakładu produkcyjnego.

Rozwiązania zapewniające cyberbezpieczeństwo w zakładach przemysłowych, wspomagające automatyków w pracy, to nie tylko oprogramowanie wykrywające zagrożenia, ale przede wszystkim kompleksowe rozwiązania dedykowane do zapewnienia cyberbezpieczeństwa. Takie platformy mają szereg dedykowanych funkcji, które wprost mogą zapewnić Ci łatwiejszy nadzór nad urządzeniami w zakładzie.

Gotowe rozwiązanie dla cyberbezpieczeństwa sieci przemysłowej? Tak!

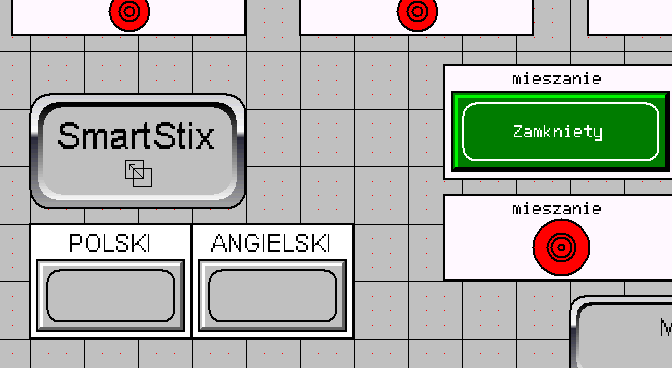

Przykładem takiego rozwiązania jest platforma CyberX zapewniająca wykrywanie zagrożeń i ochronę przed cyberatakami w sieci OT oraz posiadająca szereg innych funkcjonalności.

Jak działa taka platforma? Wykorzystuje ona głęboką analizę pakietów (ang. DPI, deep packet inspection) oraz podejście bezagentowe do monitorowania sieci ICS (ang. Industrial Control System), wykrywania i rozpoznawania jej zasobów, identyfikacji zagrożeń oraz podatności urządzeń.

Deep Packet Inspection (DPI) to zaawansowana metoda weryfikowania ruchu sieciowego i zarządzania nim. Polega na lokalizowaniu, identyfikowaniu, klasyfikowaniu, a następnie przekierowaniu lub blokowaniu pakietów danych. DPI działa na zasadzie zapory w warstwie OSI (Open System Interconnection) [źródło].

Bezagentowe zbieranie danych polega na wykorzystywaniu do tego celu istniejącego oprogramowania, dzięki czemu nie ma konieczności instalowania dedykowanego narzędzia, a zbieranie danych jest bezinwazyjne [źródło].

Przemysłowe sieci ICS są monitorowane przez lokalne urządzenie, które analizuje ruch sieciowy na podstawie jego kopii uzyskanej za pośrednictwem portu lustrzanego/SPAN (Switched Port Analyzer) .

Wszystkie informacje o urządzeniach, ruchu w sieci oraz lukach w zabezpieczeniach dostępne są w przystępny sposób z poziomu dedykowanego interfejsu użytkownika.

To oznacza, że masz ciągły nadzór nad bezpieczeństwem sieci przemysłowej, znasz wszystkie pojawiające się zagrożenia i są one blokowane zanim nastąpi atak.

Szybka i regularna inwentaryzacja urządzeń w sieci przemysłowej? Tak!

Dla Ciebie – automatyka i całego zespołu automatyków w zakładzie produkcyjnym, z pewnością kluczowa jest wiedza o tym, jakie urządzenia pracują w zakładzie produkcyjnym. Te informacje również bezpośrednio wiążą się z cyberbezpieczeństwem sieci przemysłowej, w której pracują urządzenia.

Szczegółowe informacje o urządzeniach wymagają skrupulatnej i regularnej inwentaryzacji, najczęściej przeprowadzanej przez Was, automatyków. Bez wiedzy o podłączonych do sieci zasobach oraz informacji o ich wzajemnych połączeniach, nie jest możliwe skuteczne zarządzanie siecią OT oraz zapewnienie jej cyberbezpieczeństwa.

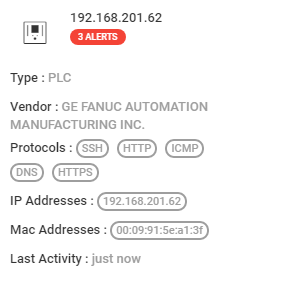

Inwentaryzacja zasobów jest jedną z funkcjonalności platformy CyberX, szczególnie przydatną dla automatyków w zakładzie produkcyjnym. Umożliwia ona wykrywanie urządzeń poprzez pasywne monitorowanie i bieżące zarządzanie nimi.

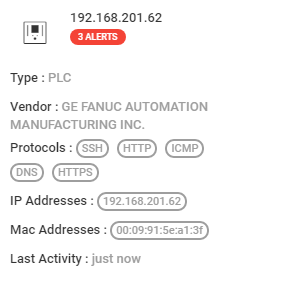

W efekcie, jako automatyk otrzymujesz szczegółowy spis urządzeń pracujących w sieci przemysłowej. Kluczową funkcjonalnością dla Ciebie może być możliwość wglądu w szczegółowe informacje o podłączonych urządzeniach, co pozwoli Ci na łatwiejsze zarządzanie urządzeniami, które już pracują w zakładzie oraz rozbudowywanie ich o nowe rozwiązania.

Z platformy CyberX otrzymasz informacje o:

- adresie IP/MAC urządzenia,

- modelu urządzenia,

- dostawcy,

- wersji oprogramowania,

- numerze seryjnym urządzenia,

- interfejsach komunikacyjnych,

- używanych protokołach,

- używanych portach,

- interwałach odpytywania urządzenia,

- alertach bezpieczeństwa dotyczących urządzenia i całej sieci.

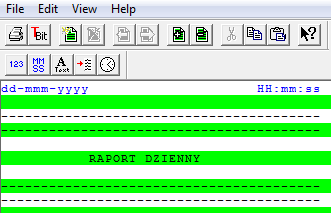

Dzięki temu możesz natychmiast – z poziomu interfejsu użytkownika – podejrzeć wszystkie najważniejsze informacje o konkretnym urządzeniu w sieci oraz wygenerować raport dotyczący wszystkich urządzeń znajdujących się w Twojej sieci przemysłowej.

Wdrażanie oprogramowania bez ingerencji w funkcjonowanie produkcji? Tak!

Przestoje w pracy linii, a nawet całego zakładu produkcyjnego to zdarzenia, których każdy automatyk bez wątpienia chce uniknąć. Narzędzia do zapewnienia bezpieczeństwa w sieciach przemysłowych często były niechętnie wdrażane w zakładach produkcyjnych, właśnie dlatego, że wiązało się to z ingerencją w działanie całego zakładu. Wdrożenie takiego rozwiązania często wymagało zaangażowania całego zespołu we wdrożenie, a następnie przywracania produkcji do normalnego trybu działania.

Funkcjonalność platformy CyberX w postaci pasywnego monitorowania sieci przemysłowej rozwiązuje ten problem – jest bezinwazyjne i nie wpływa na funkcjonowanie procesów produkcyjnych.

Jego działanie opiera się na zebraniu kopii ruchu sieciowego i jej analizie przy użyciu głębokiej analizy pakietów DPI. W ten sposób, bez ingerencji w ruch sieciowy zakładu przemysłowego, możesz uzyskać wszystkie niezbędne dla automatyka informacje o danym urządzeniu.

Wszystkie informacje dotyczące urządzeń uzyskiwane są podczas monitorowania sieci. Jeśli jest taka potrzeba, można również uzupełnić informacje o zasobach wykorzystując dodatkowe skrypty.

Kiedy wykorzystać dodatkowe skrypty?

Użycie dodatkowych skryptów dotyczy przede wszystkim firm, w których sieć przemysłowa ma dużą segmentację. Aby wykorzystać pasywne monitorowanie, konieczne byłoby podłączenie się do każdego z segmentów sieci przemysłowej.

W takim przypadku można wykorzystać funkcjonalność platformy CyberX, jaką jest aktywne monitorowanie. Polega ono na odpytywaniu systemu Windows i urządzeń takich jak sterowniki PLC, aby uzyskać szczegółowe informacje o urządzeniach. Aktywne monitorowania dostarcza tych samych informacji, co pasywne monitorowanie.

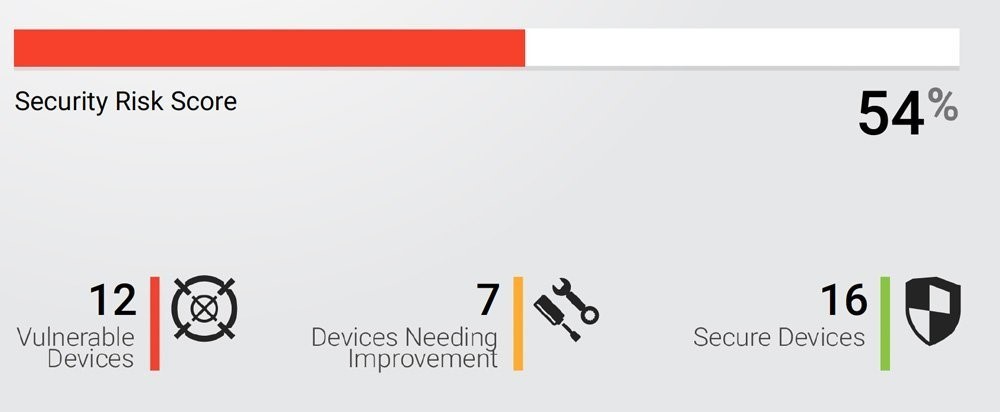

Jak monitorować ogólny wynik bezpieczeństwa sieci?

W głównym panelu użytkownika ważną funkcjonalnością dla automatyków jest również możliwość podglądu ogólnego wyniku bezpieczeństwa sieci oraz całkowitej liczby zarządzanych i niezarządzanych urządzeń i ich typów. Alerty dotyczące bezpieczeństwa pogrupowane są według stopnia ważności.

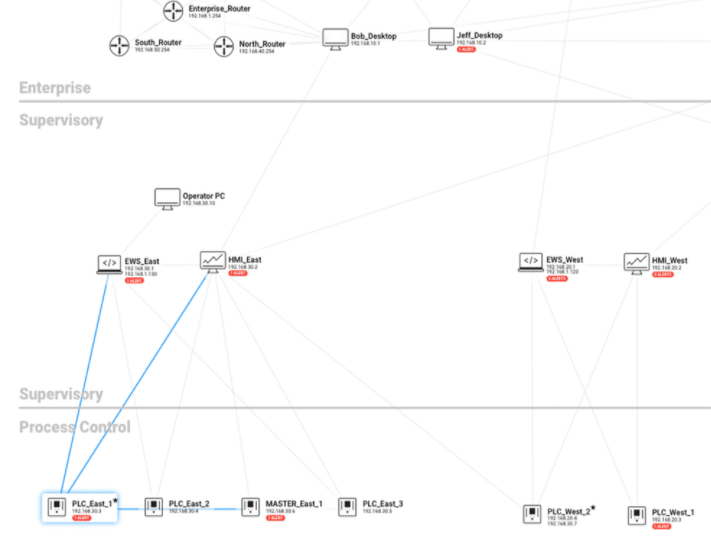

Jak korzystać z mapy połączeń?

Mapa topologii dostępna w panelu CyberX przedstawia relację komunikacji pomiędzy urządzeniami ICS w kontekście części sieci, do których należą poszczególne urządzenia. Szczegółowe informacje o urządzeniu (liczba alertów dotycząca urządzenia, dostawca urządzenia, wykorzystywane protokoły, adres IP, MAC oraz data ostatniej aktywności urządzenia) można uzyskać po kliknięciu w urządzenie na mapie.

Mapa topologii w prosty sposób umożliwi Ci przyporządkowanie urządzenia do danej warstwy sieci oraz wnioskowanie o jego przeznaczeniu (sterowanie, nadzorowanie, zarządzanie). Dodatkowo na mapie widoczne są miejsca, w których wystąpiły alerty dotyczące bezpieczeństwa (są zaznaczone na czerwono).

Po wybraniu urządzenia na mapie możesz przejść do szczegółowych informacji oraz w dalszym etapie dokonać diagnostyki przyczyny wystąpienia alertu bezpieczeństwa.

W ten sposób możesz łatwo wykryć nieprawidłowości w działaniu urządzeń i podjąć odpowiednie akcje. Taka mapa pomoże Ci również w przypadku, gdy chcesz rozbudować dane stanowisko lub linię produkcyjną o dodatkowe urządzenia – w jednym miejscu sprawdzisz istniejące połączenia i zaplanujesz sposób połączenia w nowymi urządzeniami.

3 powody, dla których warto dbać o ciągły monitoring sieci przemysłowej

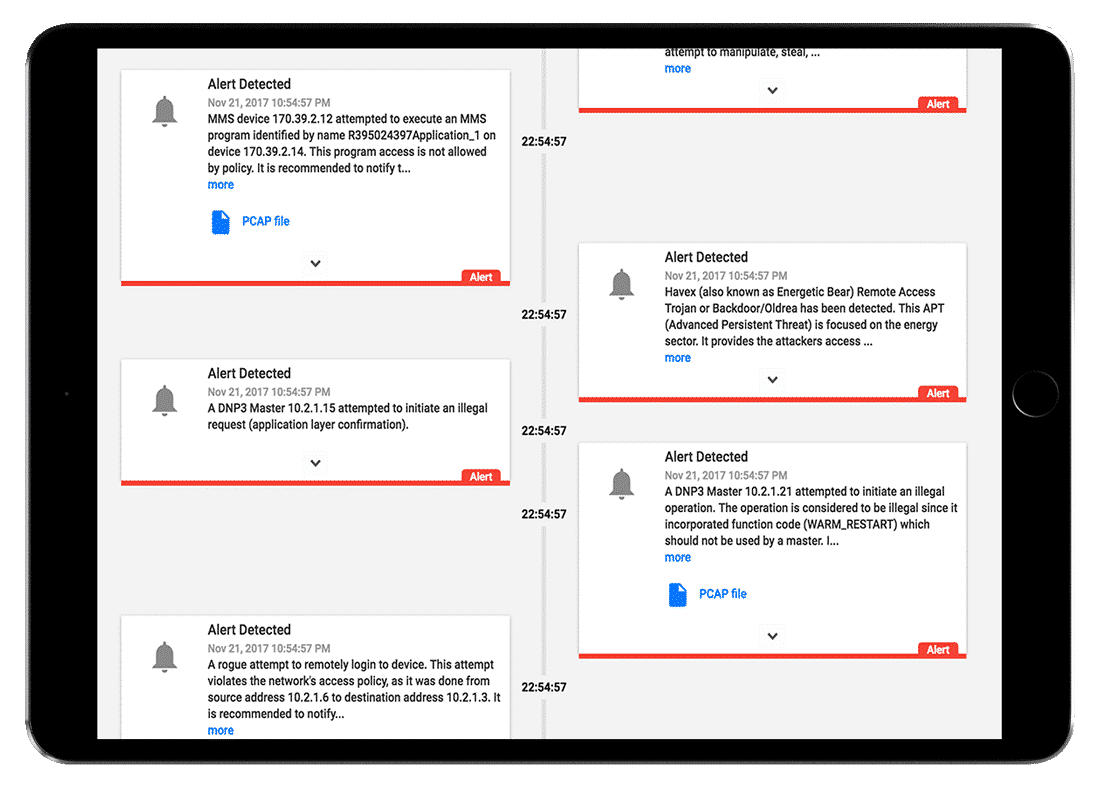

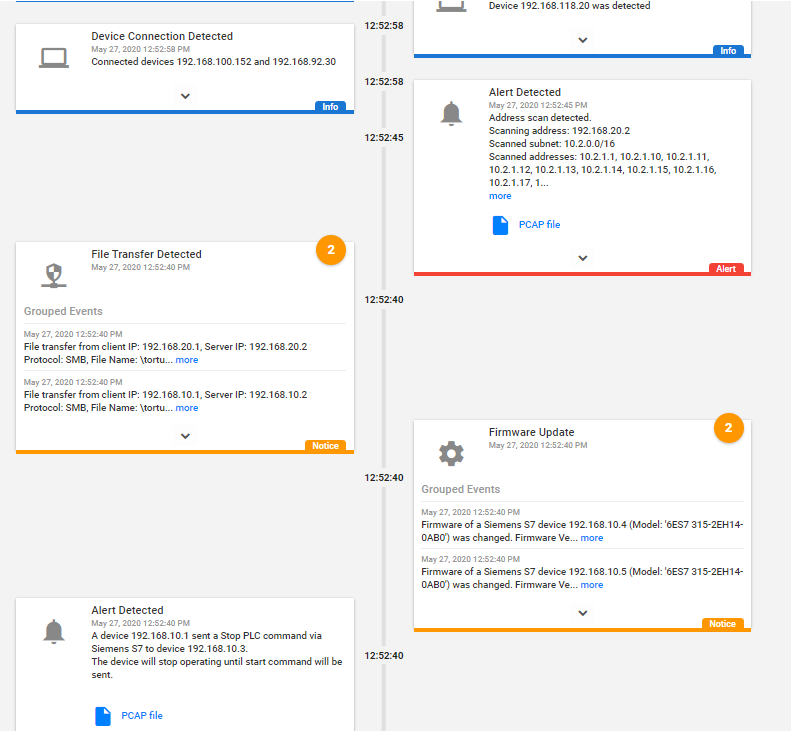

Natychmiast otrzymasz informację o zagrożeniu

Dzięki monitorowaniu zagrożeń, jesteś na bieżąco alarmowany/a o sytuacji zaistnienia incydentu bezpieczeństwa lub anomalii w ruchu sieciowym. Nie zawsze musi być to związane z atakiem osób niepowołanych. Ta funkcjonalność pozwoli Ci wykryć sytuacje, które nie powinny zaistnieć – np. nieuprawniony dostęp do sterownika PLC, kluczowego dla działania procesu przez osoby do tego nieupoważnione.

Możesz przeprowadzić szybką analizę wszystkich zdarzeń bezpieczeństwa

Wszystkie zdarzenia raportowane są na osi czasu, a w celu dokładniejszego zbadania okoliczności powstania alarmu, w prosty sposób możesz zobaczyć szczegóły dotyczące alertu (urządzenia, których dotyczy alert, dokładny opis zdarzenia i możliwe przyczyny powstania alarmu). Dzięki platformie CyberX każda osoba, nie tylko informatyk może przeprowadzić szczegółową analizę zdarzeń.

Masz precyzyjną wiedzę, jakie urządzenia pracują w sieci i po jakich protokołach się komunikują

Ważne dla automatyków jest to, że platforma CyberX posiada znajomość wszystkich powszechnie znanych protokołów przemysłowych, również tych dedykowanych dla konkretnych dostawców. Co więcej, w przypadku istnienia niestandardowych protokołów komunikacyjnych, zespół CyberX dzięki analizie tego ruchu i opisie protokołu może dodać go do bazy protokołów obsługiwanych przez platformę. To daje pewność, że każde podłączone urządzenie do sieci przemysłowej jest widoczne dla platformy CyberX, a wszystkie działania z nim związane są monitorowane.

Podsumowanie

Twoja praca jako automatyka polega głównie na zapewnieniu ciągłości działania procesów sterowania, ciągłości oraz wydajności produkcji. Na skuteczną realizację tych celów duży wpływ ma zapewnienie cyberbezpieczeństwa sieci przemysłowej, ponieważ zaniedbanie tego obszaru może skutkować przestojami w produkcji lub nawet uszkodzeniem sprzętu odpowiedzialnego za jej realizację.

Dużym wsparciem w zakresie kontrolowania urządzeń pracujących w zakładzie, ich stanu pracy oraz uzyskania ważnych informacji o każdym z nich, jest dedykowana platforma cyberbezpieczeństwa w sieci OT. Dzięki niej, jako automatyk możesz na bieżąco sprawdzać stan zagrożeń, monitorować komunikację pomiędzy urządzeniami oraz uzyskać aktualne informacje o każdym z urządzeń, a w efekcie unikać przestojów.

Zobacz bezpłatny webinar dotyczący cyberbezpieczeństwa w przemyśle w oparciu o platformę CyberX: https://www.astor.com.pl/poradnikautomatyka/webinar-cyberbezpieczenstwo-sieci-ot-it-zagrozenia-i-wyzwania-dla-sektora-produkcji-nagranie/

[dostęp bezpłatny po podaniu danych]

Jak firmy produkcyjne dbają o cyberbezpieczeństwo?

Dowiedz się więcej o cyberbezpieczeństwie

Autor: Ewelina Niziołek

Nadzór merytoryczny: Lech Rajzer, Menedżer ds. cyberbezpieczeństwa w przemyśle, ASTOR